- Lo que aprenderás

- Las últimas estadísticas sobre seguridad en las oficinas y gestión de visitantes para 2026

- Cómo está creciendo el mercado de los sistemas de gestión de visitantes y qué factores impulsan su adopción

- Qué debe incluir un sistema seguro de gestión de visitantes

Datos clave que definen la seguridad en las oficinas modernas

- Crecimiento del mercado global: El mercado de los sistemas de gestión de visitantes (VMS) alcanzó un valor de 3740 millones de dólares en 2024 y se espera que alcance los 7830 millones de dólares en 2030. (Strategic Market Research, 2025).

- Adopción de la identidad móvil: El 61 % de los responsables de seguridad consideran que el crecimiento de la identidad móvil es una de las principales tendencias del sector, y casi dos tercios han implementado o tienen previsto implementar credenciales móviles (HID Global, 2025).

- Uso continuado de tarjetas físicas: El 63 % de las organizaciones sigue utilizando tarjetas de identificación físicas, mientras que el 39 % utiliza identificaciones móviles y otro 39 % utiliza datos biométricos (HID Global, 2024).

- Las intrusiones basadas en la identidad están aumentando: el 30 % de las intrusiones cibernéticas utilizaron cuentas válidas y otro 30 % procedía de exploits de aplicaciones públicas. Los ataques de robo de información mediante phishing aumentaron un 84 % interanual, y el ransomware representó el 28 % de los casos de malware (IBM, 2025).

- Exposición cibernética de las pymes: El 59 % de las pequeñas y medianas empresas sufrieron ataques durante el último año, y el 27 % se enfrentó a ransomware. Los puntos de entrada incluyeron dispositivos IoT (33 %), debilidades en la cadena de suministro (28 %) y servicios en la nube (27 %) (Hiscox, 2025).

- Tendencias en inversión en seguridad: el 60 % de los líderes empresariales están aumentando los presupuestos destinados a riesgos cibernéticos y dando prioridad a la inteligencia artificial, pero solo una pequeña parte ha implementado plenamente controles maduros de riesgos relacionados con los datos (PwC, 2025).

El estado del sector de la gestión de visitantes

El sector de la gestión de visitantes está creciendo rápidamente y se está convirtiendo en una parte importante de la forma en que los lugares de trabajo gestionan la seguridad, el cumplimiento normativo y las operaciones diarias.

Según Strategic Market Research, el mercado global de sistemas de gestión de visitantes (VMS) tenía un valor aproximado de 3740 millones de dólares en 2024 y se espera que alcance unos 7830 millones de dólares en 2030, lo que supone una fuerte tasa de crecimiento anual compuesta (CAGR) del 12,7 %.

Otro informe de Mordor Intelligence pinta un panorama similar. Valora el mercado en 2130 millones de dólares en 2025 y prevé que crecerá hasta los 4190 millones de dólares en 2030, con una tasa compuesta de crecimiento anual (CAGR) aún mayor, del 14,49 %.

Los dos informes utilizan bases y definiciones ligeramente diferentes, pero ambos coinciden en una cosa: la adopción está aumentando rápidamente. Oficinas, hospitales, escuelas e instalaciones gubernamentales de todo el mundo están invirtiendo en sistemas modernos para llevar un mejor control de quién entra en sus edificios, reforzar la seguridad física y cumplir las normas de privacidad de datos y cumplimiento normativo.

El auge del software de gestión de visitantes

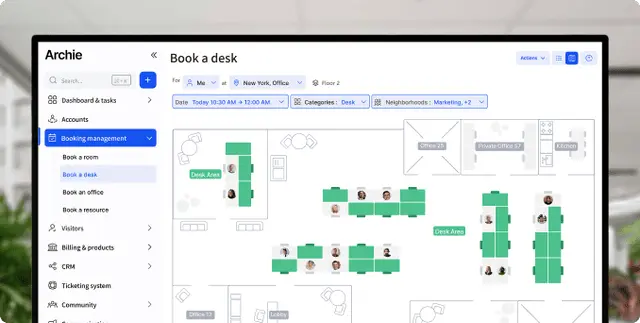

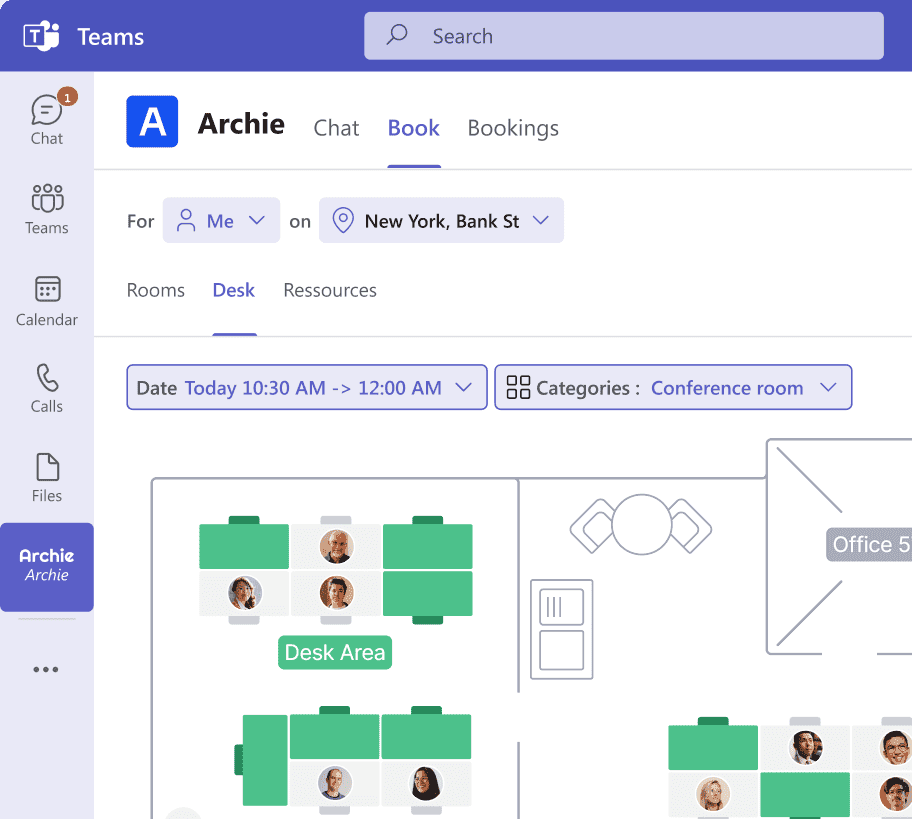

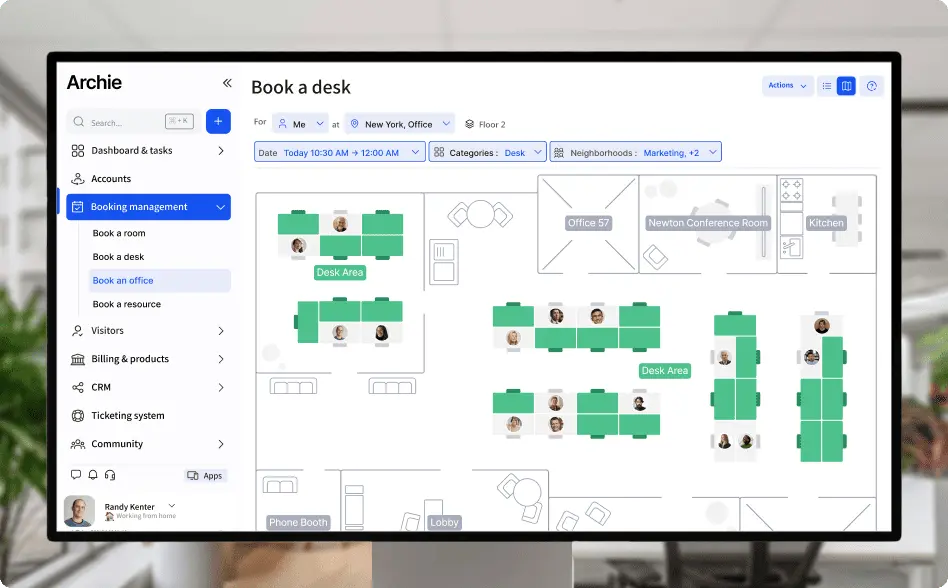

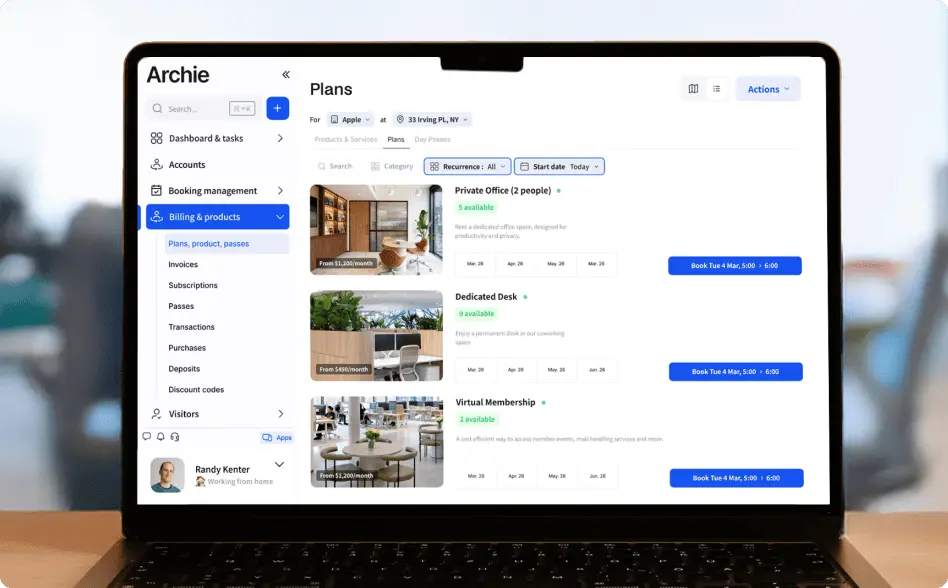

Si analizamos más detenidamente los factores que impulsan ese crecimiento, vemos que el software de gestión de visitantes ocupa el primer lugar en cuota de mercado. Los sistemas basados en la nube, como Archie ahora dominan los nuevos lanzamientos porque son más fáciles de gestionar, escalar e integrar en múltiples ubicaciones.

Hardware como quioscos para visitantes, impresoras de tarjetas de identificación y escáneres de identificación siguen siendo importantes, pero la mayor parte del valor reside en la capa de software que conecta todo y ofrece potentes funciones (como el prerregistro, los permisos de acceso, los análisis y la generación de informes).

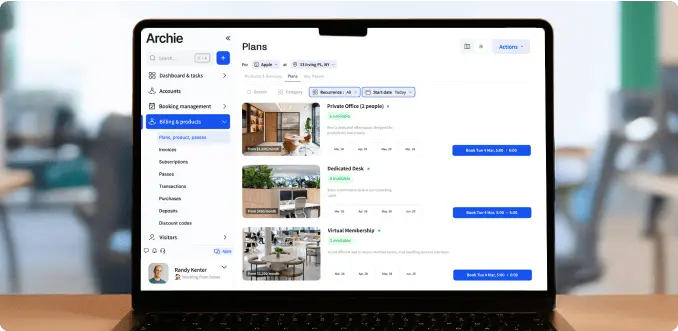

Las oficinas corporativas representan la mayor parte del gasto, ya que las empresas se centran en crear experiencias de entrada seguras y acogedoras. Al mismo tiempo, la sanidad y la educación están alcanzando rápidamente debido a las normas de seguridad más estrictas y a la necesidad de registros de visitantes trazables.

Diferentes sectores, diferentes objetivos

- Las oficinas corporativas lo utilizan para proyectar profesionalidad y optimizar la experiencia de los visitantes, al tiempo que cumplen con los requisitos de cumplimiento normativo. Las funciones más comunes son el registro previo automatizado, las alertas instantáneas para los anfitriones y la impresión de tarjetas de identificación.

- Los centros sanitarios confían en los sistemas de gestión de visitantes (VMS) para el control de infecciones, la verificación de credenciales y la seguridad de los pacientes. Estos sistemas suelen incluir restricciones de zona, de modo que los visitantes solo pueden acceder a áreas autorizadas, como salas o laboratorios.

- Las escuelas y universidades utilizan el seguimiento de visitantes para mejorar la seguridad del campus. Muchas escanean identificaciones o comprueban los antecedentes en listas de vigilancia antes de conceder el acceso.

- Las instalaciones industriales y logísticas combinan la gestión de visitantes con la formación en seguridad de los contratistas y la verificación de credenciales, a menudo conectando los sistemas con puertas de acceso, torniquetes o herramientas de control de horarios.

- Las instalaciones gubernamentales y de defensa integran los datos de los visitantes con las bases de datos nacionales de identificación y los sistemas de control de acceso para verificar las autorizaciones en tiempo real.

Desde una perspectiva regional, Norteamérica sigue liderando el mercado en términos de tamaño general gracias a los estrictos requisitos de cumplimiento en el lugar de trabajo y a un ecosistema de seguridad maduro. Europa le sigue de cerca, con una fuerte demanda de gestión de datos de visitantes y auditabilidad que cumpla con el RGPD. La región de Asia-Pacífico es la que está creciendo más rápidamente, impulsada por las inversiones en ciudades inteligentes, los grandes campus tecnológicos y la expansión de las zonas industriales.

Todas estas señales apuntan a una tendencia clara: la gestión de visitantes ya no es una herramienta de recepción prescindible. Se está convirtiendo en una parte esencial de la seguridad en el lugar de trabajo y de las estrategias de transformación digital en todo el mundo.

¿Qué está cambiando en el vestíbulo (y más allá)?

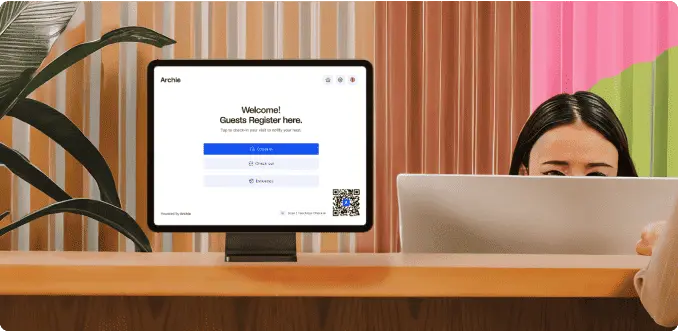

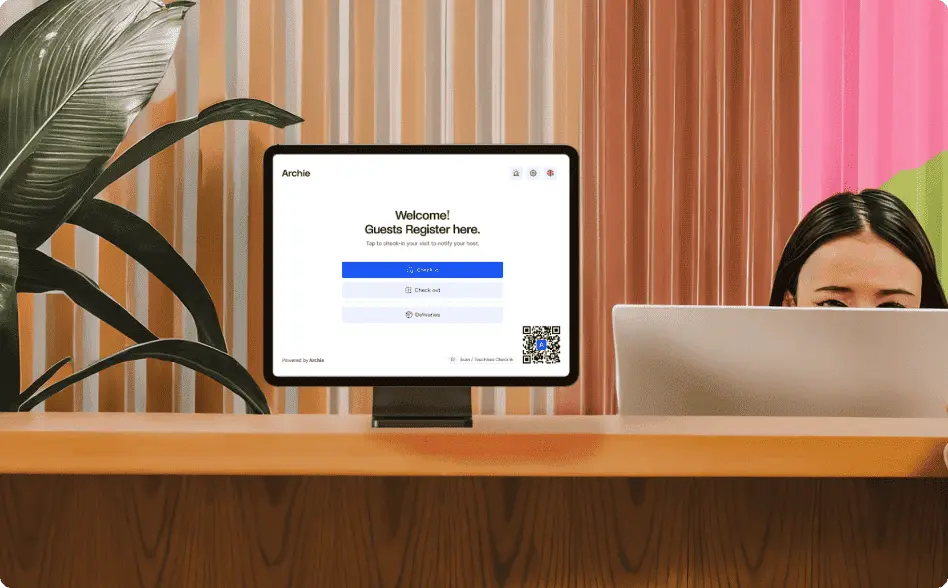

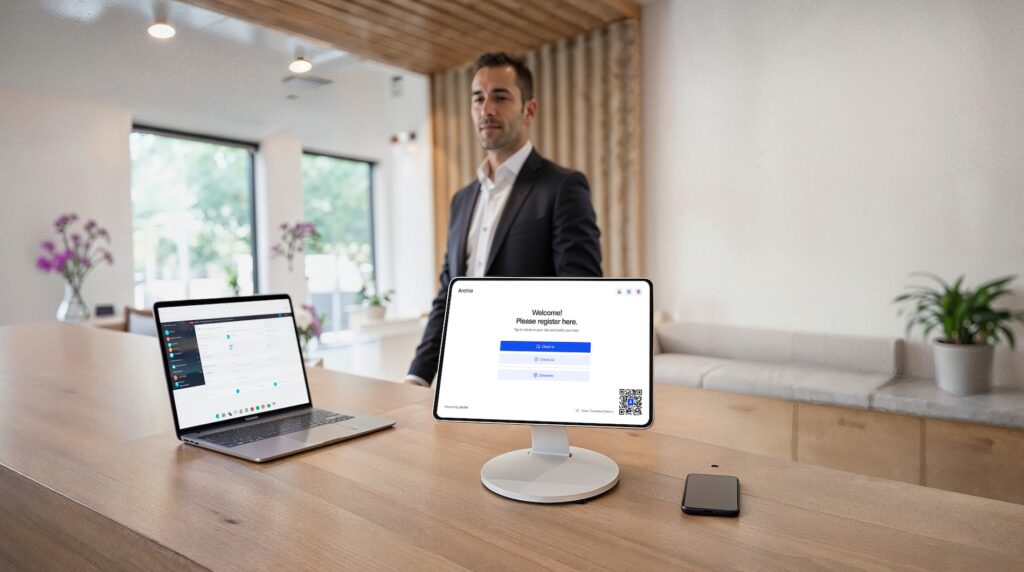

El vestíbulo de la oficina tiene hoy un aspecto muy diferente al de hace solo unos años. Lo que antes era un simple mostrador de registro con registros en papel se ha convertido en un punto de control digital conectado que está estrechamente vinculado con otros sistemas del lugar de trabajo.

Según Strategic Market Research, los modernos sistemas de gestión de visitantes se han convertido en auténticos centros de identidad y acceso. Ahora se integran directamente con herramientas como control de acceso, cámaras de seguridad, ascensores, calendarios e incluso sistemas de recursos humanos para ofrecer a las empresas una visión completa de quién entra en sus edificios, adónde va y durante cuánto tiempo. Esta integración más profunda significa que los datos de los visitantes ya no están aislados.

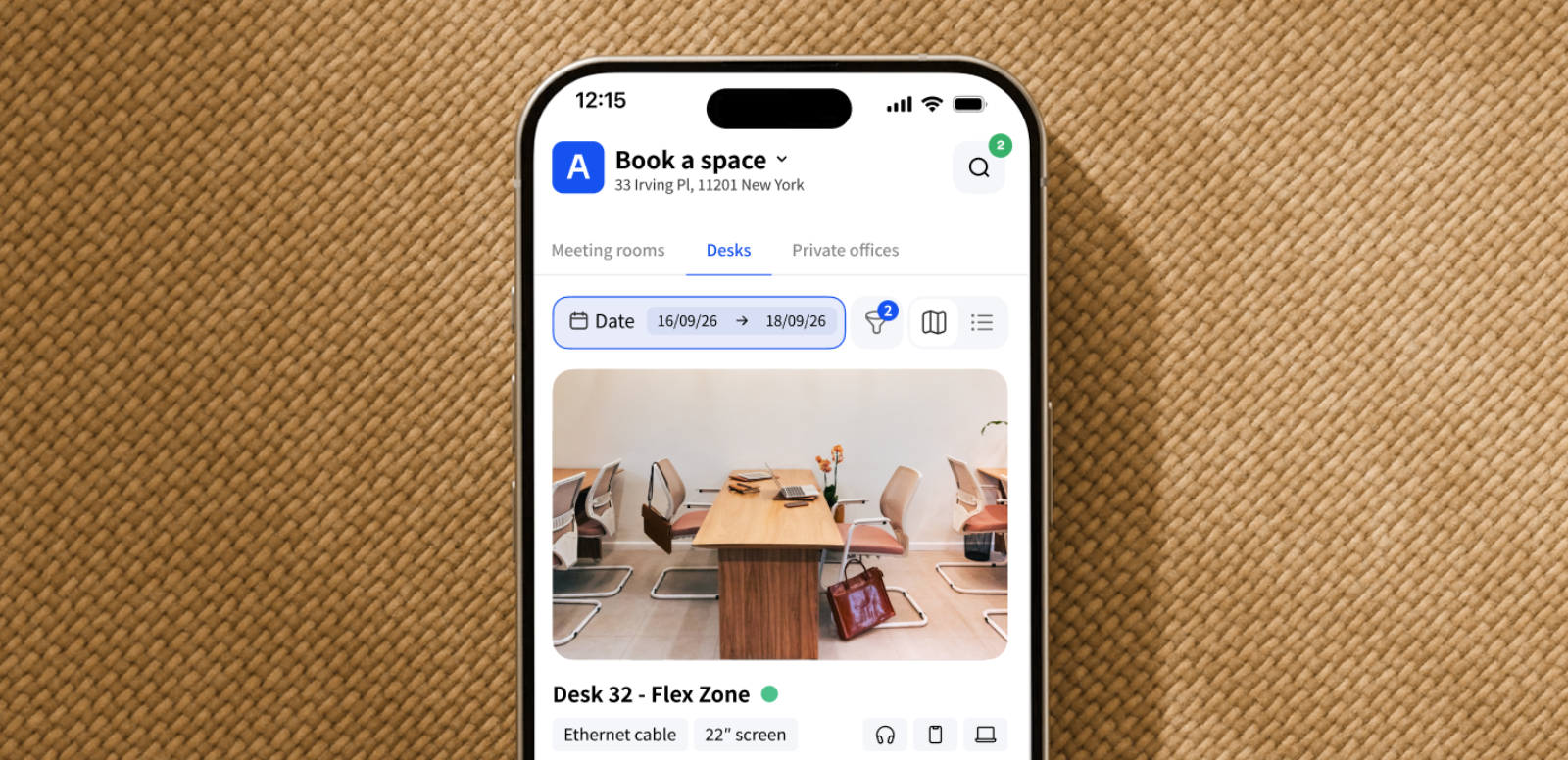

El cambio hacia experiencias de registro sin contacto es uno de los cambios más importantes. Tras la pandemia, las personas esperan registros fluidos, higiénicos y sin contacto. El escaneo de códigos QR, los pases móviles y el reconocimiento facial son ahora opciones estándar en lugar de complementos premium. En entornos de alta seguridad, como laboratorios o centros de datos, la tecnología de reconocimiento facial ayuda a confirmar la identidad sin necesidad de tarjetas físicas o verificación manual.

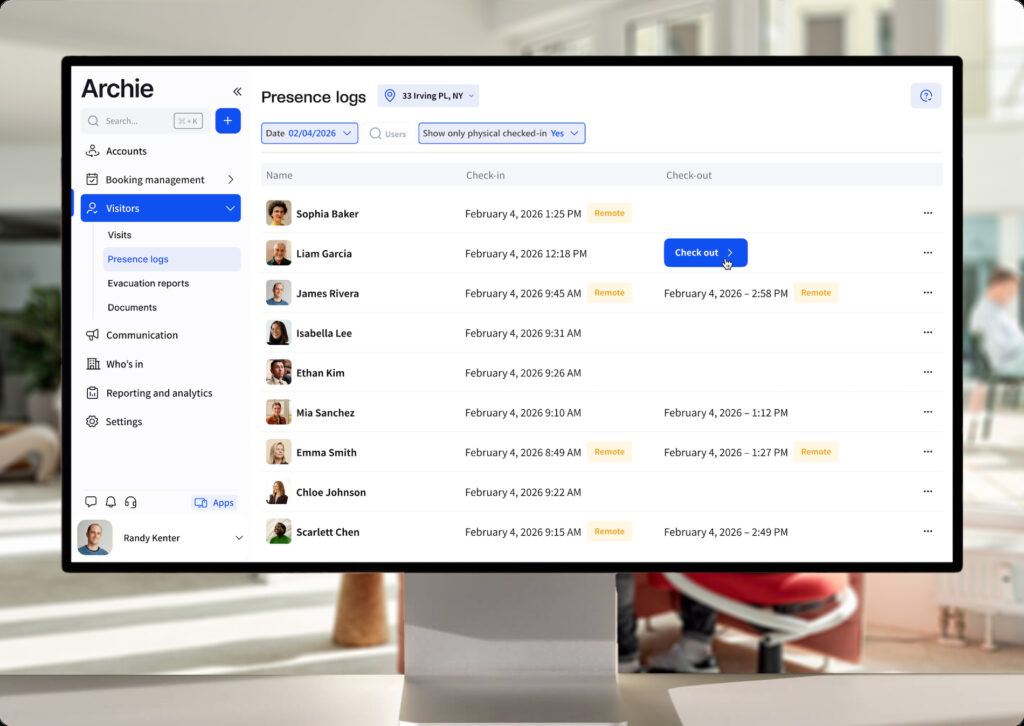

Los análisis también han pasado a primer plano. Las plataformas VMS modernas pueden realizar un seguimiento de datos en tiempo real, como el volumen de visitantes, el tiempo medio de registro, las horas punta e incluso la actividad fuera del horario laboral o las visitas repetidas de las mismas personas. Los equipos de seguridad y de las instalaciones utilizan esta información para detectar patrones inusuales, como el comportamiento no conforme de los visitantes o el acceso inesperado de contratistas, y tomar medidas rápidamente.

El resultado es un vestíbulo que funciona más rápido, da una sensación más profesional y refuerza la responsabilidad. En lugar de esperar en fila para firmar una hoja, los visitantes reciben una invitación digital, escanean un código al llegar y su anfitrión recibe una notificación instantánea. Para la organización, esto significa registros de entrada más rápidos, seguros y totalmente auditables, lo que garantiza que en cualquier momento se sepa claramente quién está en el edificio y por qué.

Las credenciales móviles están en auge, pero...

Las credenciales móviles están pasando de ser algo «agradable de tener» a convertirse en algo habitual. En la encuesta de HID sobre el sector en 2025, el 61 % de los responsables de seguridad sitúan el crecimiento de la identidad móvil entre las principales tendencias, y casi dos tercios ya han implementado credenciales móviles (37 %) o tienen previsto hacerlo (32 %).

Sin embargo, la mayoría de las organizaciones no apuestan por un único método. El 84 % sigue utilizando una configuración híbrida (tarjetas móviles + físicas) y casi la mitad (48 %) sigue exigiendo una identificación visible, lo que sigue siendo especialmente útil para visitantes y contratistas.

Al mismo tiempo, los equipos están consolidando herramientas: El 67 % de los responsables de seguridad y el 73 % de los integradores/consultores informan de un cambio hacia plataformas unificadas y basadas en software que integran vídeo, control de acceso e intrusión para acelerar la respuesta y simplificar el trabajo diario.

Las insignias se quedan donde están (por ahora)

Datos reales de estudio de HID sobre control de acceso en 2024, por otro lado, muestra por qué el híbrido sigue vigente. Las tarjetas físicas siguen utilizándose activamente en el 63 % de las organizaciones, incluso aunque las identificaciones móviles (39 %) y la biometría (39 %) sigan creciendo.

Muchos sitios también mantienen en funcionamiento la tecnología de tarjetas heredada; por ejemplo, el 33 % sigue admitiendo la proximidad de 125 kHz y el 28 % sigue utilizando la banda magnética, junto con opciones cifradas más recientes. De cara al futuro, más de la mitad tiene previsto realizar actualizaciones en los próximos seis años, con el software (54 %), los lectores/credenciales (53 %) y los controladores (50 %) a la cabeza de la lista.

Si está actualizando su pila, este es el momento perfecto para alinear los flujos de visitantes, la emisión de credenciales y las reglas de retención de datos para que todo funcione en conjunto.

IA y análisis: desde paneles de control hasta detección de anomalías

La IA ha pasado de ser una palabra de moda a formar parte de la «hoja de ruta». En las oficinas, se puede ver en tres ámbitos prácticos: controles de identidad (por ejemplo, reconocimiento facial para zonas de alta seguridad), detección de anomalías (señalización de movimientos fuera de la zona o actividades inusuales de los contratistas fuera del horario laboral) y resúmenes de incidentes más rápidos que recogen señales de los registros de acceso, las cámaras y los registros de visitantes. Los compradores también quieren plataformas abiertas e interoperables para que estas funciones de IA se integren en lo que ya utilizan hoy en día y en lo que puedan añadir mañana.

La última investigación de HID refleja este cambio, y la encuesta global de PwC apunta en la misma dirección desde el punto de vista cibernético. La mayoría de las organizaciones utilizan o tienen previsto utilizar la IA para la búsqueda de amenazas, la detección de eventos y el análisis de comportamientos, la gestión de identidades y accesos, y el análisis de vulnerabilidades durante los próximos 12 meses. El talento, el coste y la integración son obstáculos comunes, por lo que lo más práctico es empezar poco a poco con casos de uso ricos en datos (como anomalías fuera del horario laboral o entradas denegadas repetidas), medir el aumento y luego ampliar.

El panorama de amenazas: abuso de identidad y aplicaciones expuestas lideran

Los atacantes están entrando de la manera más fácil: iniciando sesión. El informe 2025 X-Force de IBM muestra que alrededor del 30 % de las intrusiones utilizaron cuentas válidas, y que los exploits de aplicaciones públicas ocuparon el primer lugar como punto de entrada, con un 30 % aproximadamente. Los ladrones de información mediante phishing aumentaron un 84 % interanual, lo que ayuda a los delincuentes a robar credenciales y hacerse pasar por usuarios reales. IBM también señala que la industria manufacturera es la más atacada por cuarto año consecutivo, y que la región APAC registró la mayor proporción de incidentes (34 %), con un aumento del 13 %.

El ransomware también sigue siendo importante, ya que representa el 28 % de los casos de malware, a pesar de que los incidentes generales tienden a disminuir. En conjunto, esto aboga por pases de invitado de corta duración, roles con privilegios mínimos, MFA para administradores/hosts y el refuerzo de cualquier portal conectado a Internet (WAF/CDN, parches, SSO).

Las pequeñas y medianas empresas son las más afectadas.

Hiscox informa que el 59 % de las pymes sufrieron ataques en los últimos 12 meses y que el 27 % se enfrentó a ransomware. La primera entrada suele producirse a través de la capa física-informática: dispositivos IoT (33 %), debilidades de la cadena de suministro (28 %) y servicios en la nube (27 %), todos ellos muy relevantes para quioscos, impresoras de tarjetas, cámaras, tabletas y sistemas de visitantes de terceros en su red.

La mayoría de las pymes están respondiendo reforzando la higiene: el 94 % tiene previsto aumentar el gasto en seguridad, el 91 % realiza comprobaciones trimestrales de vulnerabilidad y el 88 % lleva a cabo revisiones trimestrales de los riesgos de los proveedores. Si gestiona oficinas, incorpore estas comprobaciones a su sistema de control de visitantes/acceso y a la diligencia debida de los proveedores.

Presupuestos, juntas directivas y gobernanza

Los presupuestos de seguridad están aumentando: el último informe Global Digital Trust Insights muestra que los líderes están invirtiendo más dinero en riesgos cibernéticos y situando la IA en lo alto de sus listas de prioridades a corto plazo. Al mismo tiempo, solo una pequeña parte afirma haber implementado por completo los controles de riesgo de datos que necesitan, lo que significa que sigue existiendo una brecha entre la ambición y la práctica diaria.

Para la mayoría de las empresas, el siguiente paso es convertir la estrategia en rutinas sencillas y repetibles: métricas claras, revisiones periódicas y controles de identidad y acceso más estrictos para las personas, los dispositivos y los proveedores.

Para los consejos de administración, la orientación de PwC es clara: solicitar informes útiles para la toma de decisiones y adaptar los programas a un marco reconocido, como el NIST CSF 2.0, para que sea fácil seguir los progresos a lo largo de los trimestres. En términos sencillos, eso significa un cuadro de mando conciso que muestre los incidentes por tipo, el tiempo para revocar el acceso de los invitados, las coincidencias con la lista de vigilancia, las anomalías fuera del horario laboral y la preparación para la exportación de auditorías. Esto hace que los controles de visitantes y accesos formen parte de la historia de riesgos de la empresa, y no sean un proyecto secundario.

Si ampliamos la perspectiva, el mercado de la seguridad en sí mismo está muy orientado a los servicios. El estudio global de SIA/ASIS nos recuerda que los equipos son solo una parte del pastel; gran parte del trabajo real (y del gasto) se centra en la implementación, la integración, la formación y el soporte continuo. Por eso, los proyectos de VMS más exitosos incluyen en su presupuesto la formación y el soporte continuo del personal y procesos tanto como en quioscos, lectores y licencias: piense en la gestión del cambio para el personal de atención al público, los manuales administrativos para la emisión y revocación de tarjetas de identificación y los simulacros de mesa que incluyen instalaciones, TI y seguridad.

Cómo es un VMS «seguro»: una lista de verificación práctica

✅ Identidad y credenciales

Por ahora, mantenga tanto las identificaciones móviles como las tarjetas identificativas visibles. La mayoría de las organizaciones siguen utilizando una configuración híbrida, y muchos sitios siguen exigiendo una identificación física, especialmente para los visitantes y contratistas. Planifique una eliminación gradual de las tarjetas heredadas más débiles, al tiempo que añade credenciales móviles donde más sirvan (visitantes frecuentes, contratistas). Apoye esta medida con pases de visitante de corta duración, roles con privilegios mínimos y MFA para administradores/anfitriones, de modo que las contraseñas robadas no sean suficientes para acceder.

✅ Postura en la nube

Estandarice un VMS en la nube con SSO/SCIM y API abiertas para que se integre perfectamente con el control de acceso, RR. HH., calendarios y mensajería. Coloque todas las páginas públicas detrás de un WAF/CDN, manténgalas actualizadas y facilite la exportación de auditorías y la configuración de retención de datos para su revisión. (La nube ya tiene la mayor cuota de mercado de las nuevas implementaciones de VMS y está creciendo más rápido que las instalaciones locales).

✅ Higiene del IoT

Tu equipo del vestíbulo forma parte de tu superficie de ataque. Segmenta los quioscos, impresoras, lectores y cámaras en su propia red, actualiza el firmware según un calendario y inclúyelos en los análisis trimestrales de vulnerabilidades. Trata a los proveedores como un riesgo externo: realiza revisiones trimestrales de los proveedores y solicita SSO/SCIM, retención corta y registros exportables.

✅ Métricas que importan

Realice un seguimiento de un breve conjunto de cifras cada trimestre y muéstrelas al consejo en una sola página:

- Tiempo de respuesta del anfitrión a la llegada de visitantes

- Resultados de la lista de vigilancia y medidas adoptadas

- Anomalías fuera del horario laboral

- Preparación para la auditoría de exportaciones

Cómo Archie le ayuda a crear un proceso seguro de gestión de visitantes

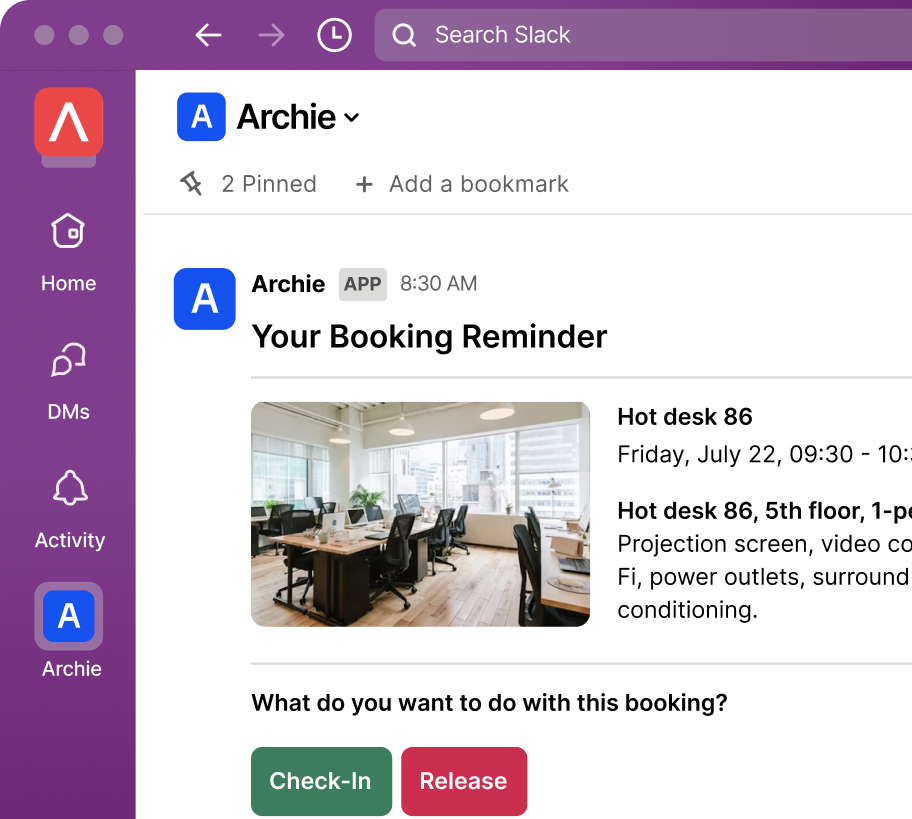

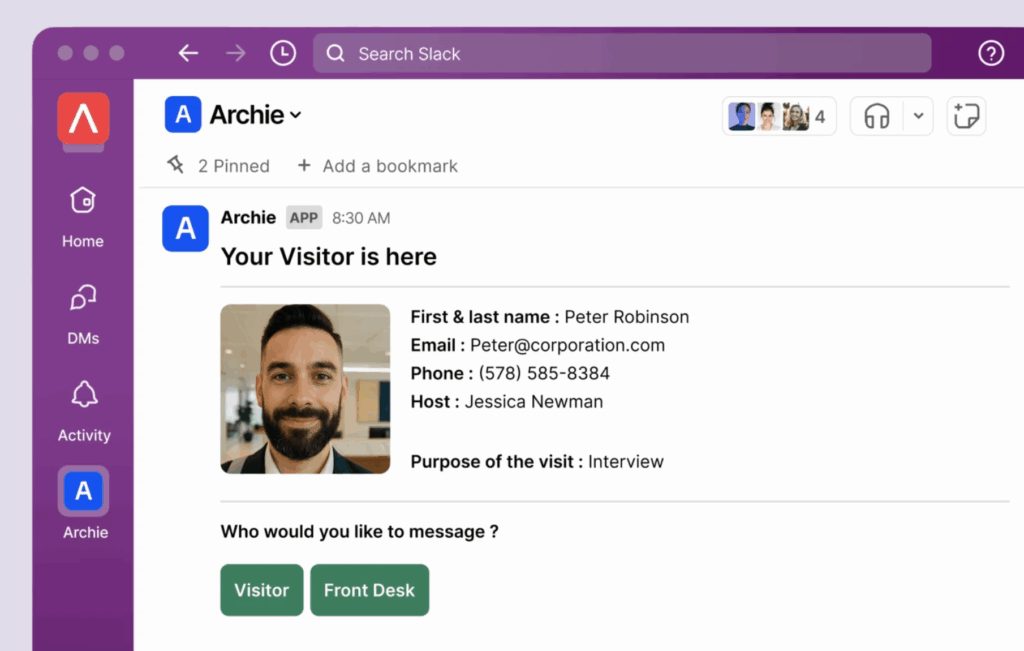

Diseñado para los lugares de trabajo modernos, Archie funciona íntegramente en la nube con seguridad y tiempo de actividad de nivel empresarial. Se integra a la perfección con herramientas de oficina como Slack, Microsoft Teams y Outlook, por lo que el registro previo y las notificaciones del anfitrión forman parte de su flujo de trabajo diario.

En cuanto a los flujos de trabajo, puede configurar tipos y flujos de visitantes personalizados, emitir pases móviles basados en códigos QR e imprimir tarjetas de identificación con fotos y etiquetas de acceso directamente en el quiosco. También puede configurar pases de visitante con caducidad, salidas automáticas al final del día y reuniones de emergencia con pases de lista y estado «marcado como seguro», lo que le ayudará a saber exactamente quién se encuentra en las instalaciones en cada momento.

Para administradores y anfitriones, Archie es compatible con SSO y SCIM (por ejemplo, Entra ID), lo que garantiza que solo los usuarios autorizados gestionen los registros. Cada visita se registra automáticamente con marcas de tiempo, detalles del anfitrión y firmas digitales. Compruébelo usted mismo.

Resumen de las estadísticas más recientes sobre seguridad en las oficinas.

🏢 Tamaño del mercado, segmentos y factores impulsores

- El mercado mundial de VMS fue de aproximadamente 3740 millones de dólares en 2024 y se prevé que alcance los 7830 millones de dólares en 2030, lo que implica una tasa compuesta de crecimiento anual del 12,7 %.

- En 2024, el software representó más del 55 % de los ingresos, mientras que la demanda de hardware está aumentando a medida que las organizaciones adoptan registros más fluidos.

- Las oficinas corporativas constituyen actualmente el mayor ámbito de aplicación, aunque la educación y la sanidad están creciendo rápidamente.

- Las mejoras operativas reportadas incluyen una reducción de aproximadamente el 60 % en los tiempos de espera en los vestíbulos gracias al registro previo mediante códigos QR, una precisión del reconocimiento facial de entre el 99,7 % y el 99,9 % con menos falsos positivos, y una reducción de hasta el 85 % en las entradas no autorizadas en algunos edificios gubernamentales tras la implementación de controles de identidad en tiempo real.

- El hardware típico de un sitio puede alcanzar unos 25 000 dólares, los servicios suelen añadir entre un 30 % y un 50 % a las tarifas de licencia, y la escasez de chips ha aumentado los costes de hardware y los plazos de entrega.

👤 Tendencias en materia de acceso e identidad

- El 61 % de los responsables de seguridad sitúan el crecimiento de la identidad móvil entre las principales tendencias.

- Aproximadamente dos tercios ya han implementado credenciales móviles (37 %) o tienen previsto hacerlo (32 %).

- La mayoría de las organizaciones siguen utilizando identidades híbridas, y el 84 % utiliza tanto credenciales móviles como físicas.

- Casi la mitad (48 %) todavía exige una identificación visible que se lleve encima.

- Se está produciendo un cambio de plataforma, ya que el 67 % de los responsables de seguridad y el 73 % de los integradores informan de una tendencia hacia sistemas unificados y basados en software.

- La sostenibilidad influye ahora en las compras del 75 % de las organizaciones.

- En todas las regiones, los líderes citan las amenazas cibernéticas en constante evolución, la comodidad del usuario y la integración de sistemas heredados como los principales retos, aunque la combinación varía según la zona geográfica.

- Las tarjetas físicas siguen utilizándose en el 63 % de las organizaciones, mientras que el 39 % utiliza identificaciones móviles y el 39 % utiliza datos biométricos; el 31 % utiliza datos biométricos para la autenticación de dos factores.

- El 66 % vincula los sistemas de acceso físico al acceso lógico para iniciar sesión en ordenadores o redes.

- Muchos sitios aún admiten credenciales heredadas, incluyendo el 33 % para proximidad de 125 kHz y el 28 % para banda magnética, mientras que las opciones más nuevas, como DESFire (16 %) y HID Seos (18 %), están creciendo.

- El 41 % de las organizaciones afirma conocer tanto el número como la ubicación de las personas que se encuentran en las instalaciones, mientras que el 33 % solo conoce los totales.

- El método de seguimiento más común es el escaneo de tarjetas de identificación, con un 48 %, seguido del control de horarios y asistencia, con un 29 %, las listas electrónicas, con un 18 %, las listas en papel, con un 17 %, y el seguimiento de la ubicación, con un 14 %.

- Durante los próximos seis años, más de la mitad tiene previsto actualizar el software (54 %), los lectores y las credenciales (53 %) y los controladores (50 %).

- Las prioridades diarias incluyen mejorar la comodidad del usuario (47 %), simplificar la administración del PACS (41 %), proteger contra vulnerabilidades (38 %), integrarse con los sistemas empresariales (28 %), acelerar los procesos de emisión y revocación (27 %) y saber quién está en las instalaciones (25 %).

- La toma de decisiones está más influenciada por los equipos de seguridad física (71 %), TI (53 %), instalaciones (50 %) y seguridad de la información (35 %), aunque también influyen los departamentos de compras y la alta dirección.

☢️ Panorama de amenazas

- Aproximadamente el 30 % de las intrusiones implicaron el uso de cuentas válidas, y alrededor del 30 % comenzaron con la explotación de aplicaciones de acceso público.

- Los ladrones de información distribuidos mediante phishing aumentaron un 84 % con respecto al año anterior.

- El ransomware siguió representando el 28 % de los casos de malware.

- La industria manufacturera siguió siendo la más atacada, y la región APAC registró el 34 % de los incidentes, lo que supone un aumento interanual del 13 %.

- El 59 % de las pymes denunció haber sufrido un ciberataque en los últimos 12 meses, y el 27 % denunció un incidente de ransomware.

- Los puntos de entrada iniciales más citados fueron los dispositivos IoT, con un 33 %, las debilidades de la cadena de suministro, con un 28 %, y los servicios en la nube, con un 27 %, mientras que las herramientas de IA se mencionaron en el 15 % de los casos.

- Entre las organizaciones que pagaron un rescate, el 60 % recuperó algunos o todos los datos, el 41 % recibió una clave, pero aún así tuvo que reconstruir los sistemas, y el 31 % se enfrentó a demandas de pago adicionales.

- La mayoría de las organizaciones tienen previsto aumentar el gasto en seguridad (94 %), realizar comprobaciones trimestrales de vulnerabilidades (91 %) y llevar a cabo revisiones trimestrales de los riesgos de los proveedores (88 %), y el 71 % afirma tener un seguro cibernético.

- El 65 % considera que la IA es más un activo que un riesgo, mientras que el 60 % señala el phishing y la ingeniería social impulsados por la IA como las principales amenazas emergentes, y el 49 % afirma que un liderazgo más decisivo mejoraría la respuesta ante incidentes.

💵 Presupuestos, juntas directivas y gobernanza

- El 60 % de los líderes afirma que está aumentando la inversión en riesgos cibernéticos.

- Solo el 6 % afirma haber implementado plenamente las medidas clave en materia de riesgos de datos que se recogen en la encuesta.

- Durante el próximo año, la mayoría tiene previsto utilizar la IA para la búsqueda de amenazas, la detección de eventos y el análisis de comportamientos, la gestión de identidades y accesos, y el análisis de vulnerabilidades.

- Las organizaciones se sienten menos preparadas para las amenazas relacionadas con la nube (33 %), los ataques a productos conectados (28 %), las violaciones de seguridad por parte de terceros (27 %), las amenazas relacionadas con la tecnología cuántica (26 %) y la ingeniería social (25 %).

- Fuentes principales