- Ce que vous apprendrez

- Les dernières statistiques sur la sécurité des bureaux et la gestion des visiteurs pour 2026

- Comment le marché des systèmes de gestion des visiteurs se développe-t-il et quels sont les facteurs qui favorisent leur adoption ?

- Ce qu'un système de gestion des visiteurs sécurisé doit inclure

Chiffres clés qui définissent la sécurité des bureaux modernes

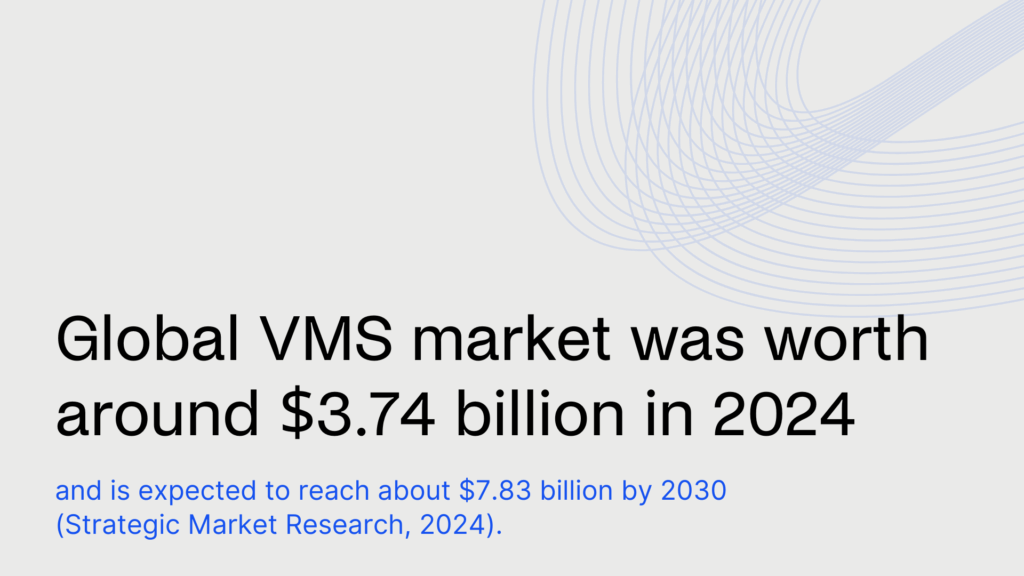

- Croissance du marché mondial : Le marché des systèmes de gestion des visiteurs (VMS) représentait 3,74 milliards de dollars en 2024 et devrait atteindre 7,83 milliards de dollars d'ici 2030. (Strategic Market Research, 2025).

- Adoption de l'identité mobile : 61 % des responsables de la sécurité classent la croissance de l'identité mobile parmi les principales tendances du secteur, et près des deux tiers ont déployé ou prévoient de déployer des identifiants mobiles (HID Global, 2025).

- Utilisation continue des badges physiques : 63 % des organisations utilisent encore des badges d'identification physiques, tandis que 39 % utilisent des identifiants mobiles et 39 % utilisent la biométrie (HID Global, 2024).

- Les intrusions basées sur l'identité sont en augmentation : 30 % des cyberintrusions ont utilisé des comptes valides et 30 % provenaient d'exploits d'applications publiques. Les attaques de phishing visant à voler des informations ont augmenté de 84 % d'une année sur l'autre, et les ransomwares représentaient 28 % des cas de logiciels malveillants (IBM, 2025).

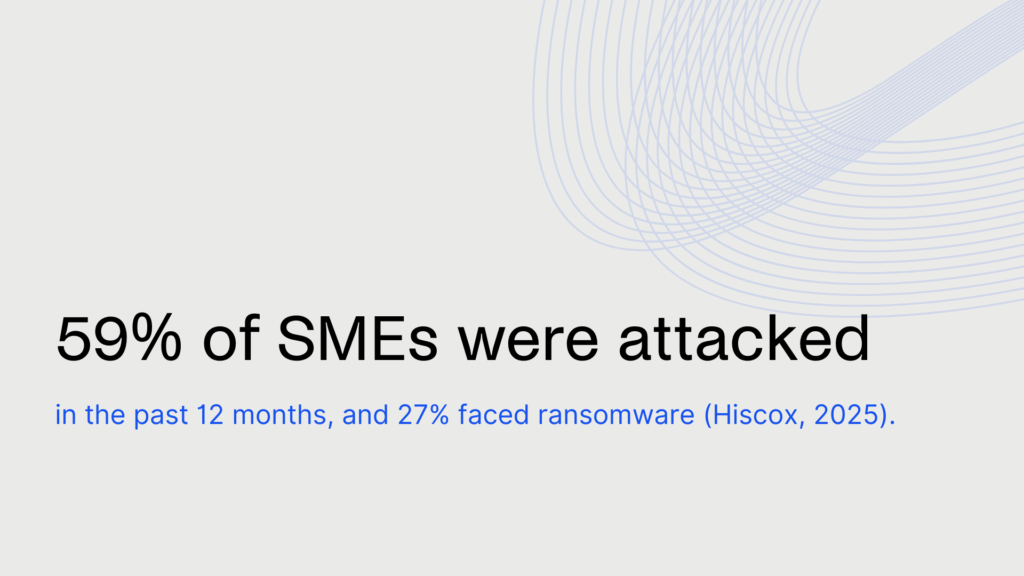

- Exposition des PME aux cyberattaques : 59 % des petites et moyennes entreprises ont été victimes d'une attaque au cours de l'année écoulée, et 27 % ont été confrontées à un ransomware. Les points d'entrée comprenaient les appareils IoT (33 %), les faiblesses de la chaîne d'approvisionnement (28 %) et les services cloud (27 %) (Hiscox, 2025).

- Tendances en matière d'investissement dans la sécurité : 60 % des chefs d'entreprise augmentent leur budget consacré aux cyber-risques et font de l'IA une priorité absolue, mais seule une petite fraction d'entre eux ont pleinement mis en œuvre des contrôles matures des risques liés aux données (PwC, 2025).

La situation du secteur de la gestion des visiteurs

Le secteur de la gestion des visiteurs connaît une croissance rapide et devient un élément majeur de la manière dont les lieux de travail gèrent la sécurité, la conformité et les opérations quotidiennes.

Selon Strategic Market Research, le marché mondial des systèmes de gestion des visiteurs (VMS) représentait environ 3,74 milliards de dollars en 2024 et devrait atteindre environ 7,83 milliards de dollars d'ici 2030, affichant un fort taux de croissance annuel composé (TCAC) de 12,7 %.

Un autre rapport de Mordor Intelligence dresse un tableau similaire. Il estime la valeur du marché à 2,13 milliards de dollars en 2025 et prévoit qu'il atteindra 4,19 milliards de dollars d'ici 2030, avec un TCAC encore plus élevé de 14,49 %.

Les deux rapports utilisent des références et des définitions légèrement différentes, mais s'accordent sur un point : l'adoption de ces systèmes progresse rapidement. Partout dans le monde, les bureaux, les hôpitaux, les écoles et les administrations investissent dans des systèmes modernes afin de mieux contrôler les entrées dans leurs bâtiments, de renforcer la sécurité physique et de respecter les normes en matière de confidentialité des données et de conformité.

L'essor des logiciels de gestion des visiteurs

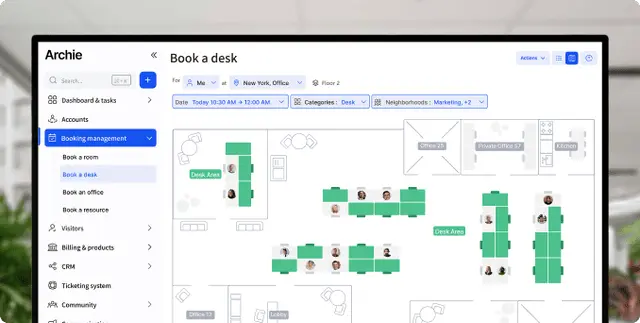

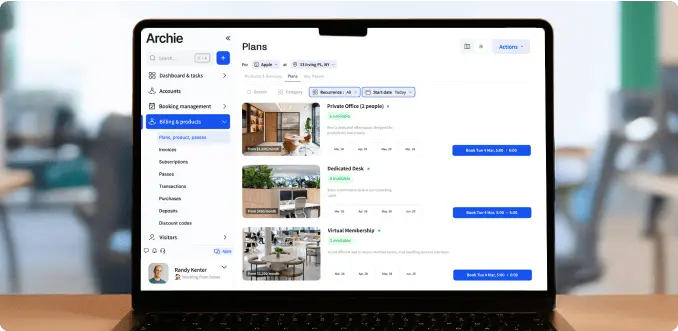

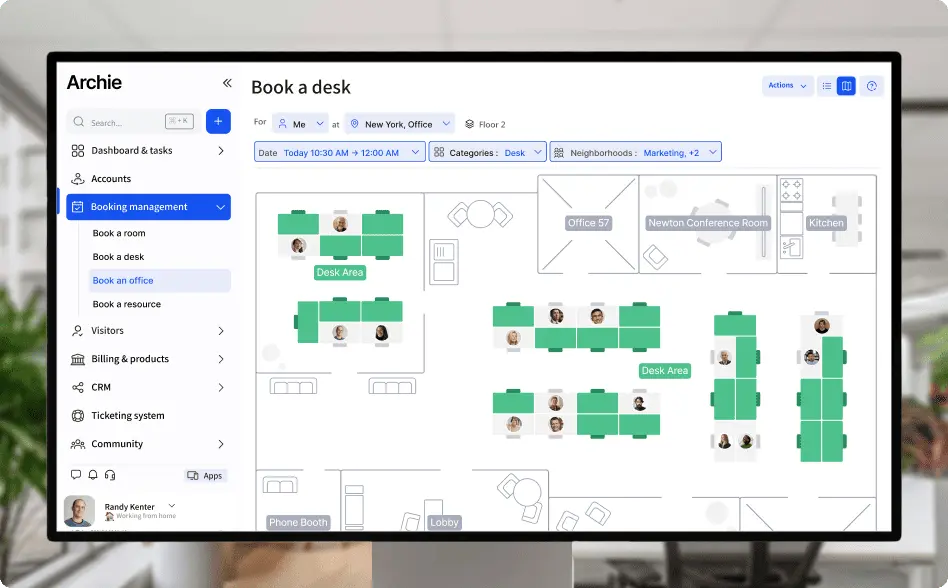

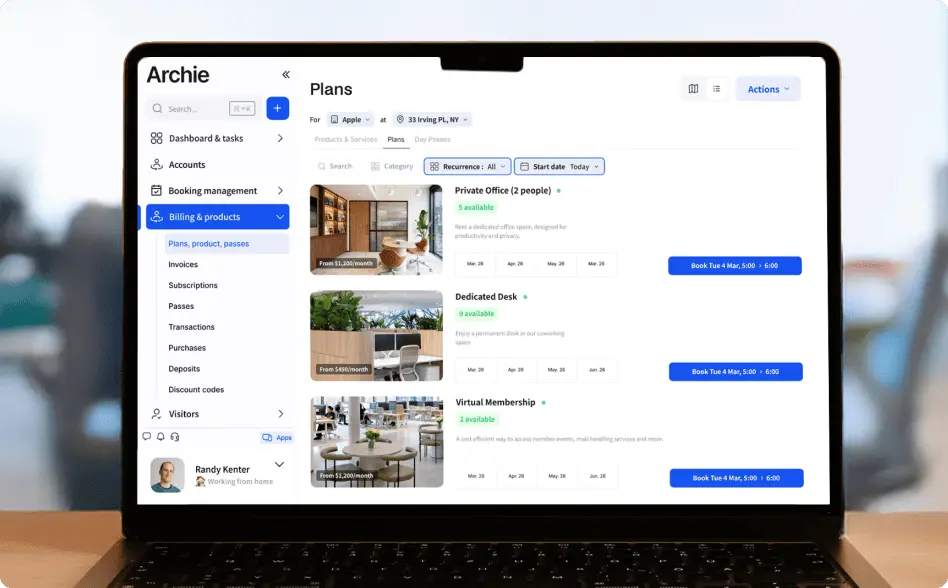

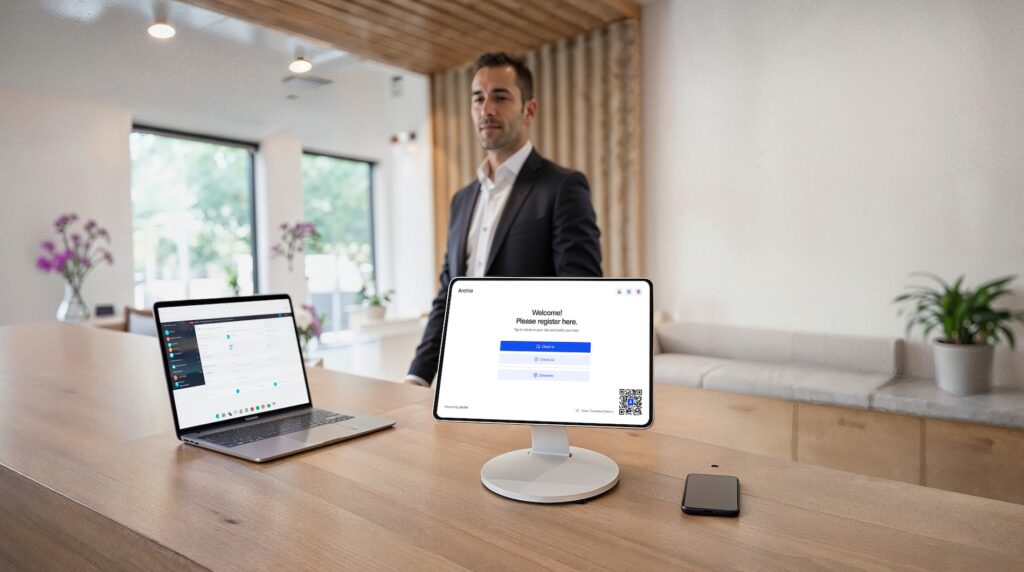

Lorsque l'on examine de plus près les facteurs qui stimulent cette croissance, les logiciels de gestion des visiteurs occupent la première place en termes de parts de marché. Les systèmes basés sur le cloud, tels que Archie dominent désormais les nouveaux déploiements, car ils sont plus faciles à gérer, à adapter et à intégrer sur plusieurs sites.

Matériel tel que bornes d'accueil, les imprimantes de badges et les scanners d'identité restent importants, mais la majeure partie de la valeur réside dans la couche logicielle qui relie tous les éléments et offre des fonctions puissantes (prégestion des inscriptions, autorisations d'accès, analyses et rapports).

Les sièges sociaux représentent la plus grande part des dépenses, les entreprises s'attachant à créer des expériences d'accueil sécurisées mais chaleureuses. Parallèlement, les secteurs de la santé et de l'éducation rapidement rattrapent leur retard en raison de règles de sécurité plus strictes et de la nécessité de disposer de registres de visiteurs traçables.

Différents secteurs, différents objectifs

- Les sièges sociaux l'utilisent pour projeter une image professionnelle et rationaliser l'expérience des visiteurs tout en respectant les exigences de conformité. L'enregistrement préalable automatisé, les alertes instantanées à l'hôte et l'impression de badges sont les fonctionnalités les plus courantes.

- Les établissements de santé s'appuient sur les systèmes de gestion des accès (VMS) pour contrôler les infections, vérifier les identités et assurer la sécurité des patients. Ces systèmes comprennent souvent des restrictions de zone afin que les visiteurs ne puissent accéder qu'aux zones autorisées, telles que les services hospitaliers ou les laboratoires.

- Les écoles et les universités utilisent le suivi des visiteurs pour renforcer la sécurité sur les campus. Beaucoup scannent les pièces d'identité ou vérifient les antécédents par rapport à des listes de surveillance avant d'accorder l'accès.

- Les sites industriels et logistiques combinent la gestion des visiteurs avec la formation à la sécurité des sous-traitants et la vérification des identifiants, en reliant souvent les systèmes aux portails d'accès, aux tourniquets ou aux outils de suivi du temps.

- Les installations gouvernementales et militaires intègrent les données des visiteurs aux bases de données nationales d'identification et aux systèmes de contrôle d'accès afin de vérifier les autorisations en temps réel.

D'un point de vue régional, l'Amérique du Nord continue de dominer le marché global grâce à des exigences strictes en matière de conformité sur le lieu de travail et à un écosystème de sécurité mature. L'Europe suit de près, avec une forte demande pour le traitement et l'auditabilité des données des visiteurs conformes au RGPD. La région Asie-Pacifique connaît la croissance la plus rapide, alimentée par les investissements dans les villes intelligentes, les grands campus technologiques et l'expansion des zones industrielles.

Tous ces signes indiquent une tendance claire : la gestion des visiteurs n'est plus un simple outil d'accueil. Elle devient un élément essentiel de la sécurité sur le lieu de travail et des stratégies de transformation numérique à l'échelle mondiale.

Quels changements dans le hall (et au-delà) ?

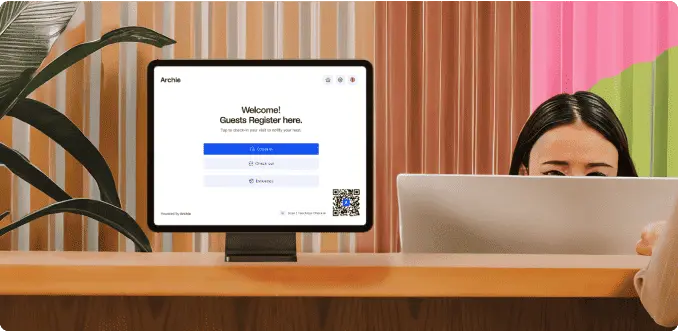

Le hall d'accueil des bureaux est très différent aujourd'hui de ce qu'il était il y a quelques années. Ce qui était autrefois un simple comptoir d'enregistrement avec des registres papier s'est transformé en un point de contrôle numérique connecté, étroitement lié aux autres systèmes du lieu de travail.

Selon étude de marché stratégique, les systèmes de gestion des visiteurs sont devenus de véritables centres d'identité et d'accès. Ils s'intègrent désormais directement à des outils tels que le contrôle d'accès, les caméras de sécurité, les ascenseurs, les calendriers et même les systèmes RH pour donner aux entreprises une image complète des personnes qui entrent dans leurs bâtiments, de leur destination et de la durée de leur visite. Grâce à cette intégration plus poussée, les données relatives aux visiteurs ne sont plus isolées.

Le passage à des expériences d'enregistrement sans contact est l'un des changements les plus importants. Après la pandémie, les gens s'attendent à des enregistrements fluides, hygiéniques et sans contact. La lecture de codes QR, les laissez-passer mobiles et la reconnaissance faciale sont désormais des options standard plutôt que des suppléments haut de gamme. Dans les environnements hautement sécurisés tels que les laboratoires ou les centres de données, la technologie de reconnaissance faciale permet de confirmer l'identité sans avoir recours à des badges physiques ou à une vérification manuelle.

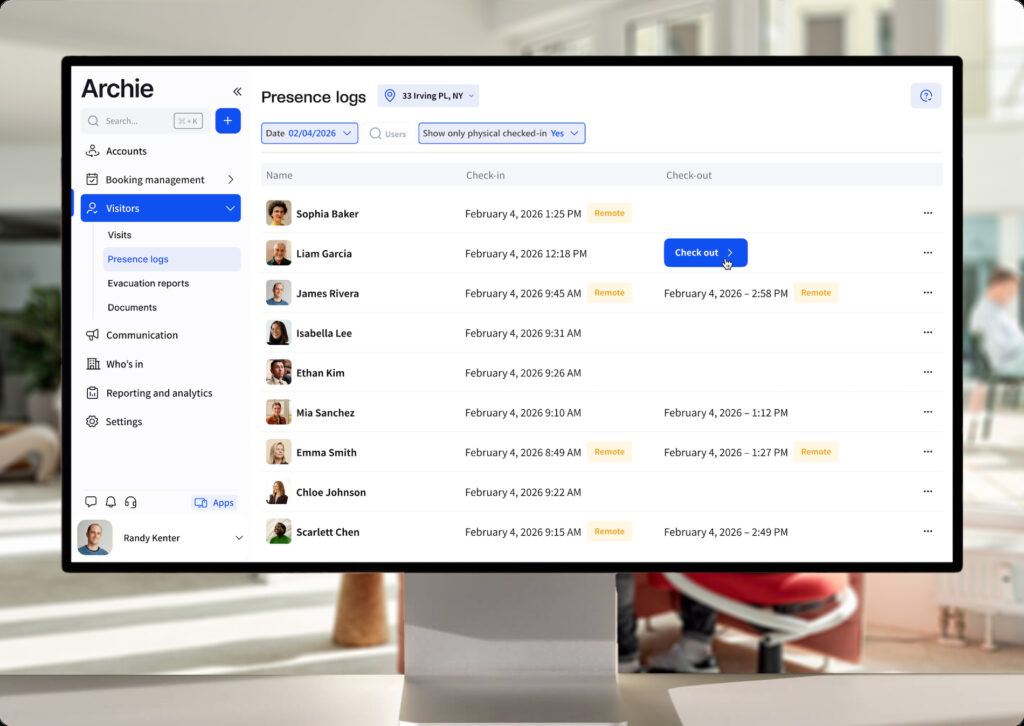

L'analyse des données est également passée au premier plan. Les plateformes VMS modernes peuvent suivre en temps réel des données telles que le nombre de visiteurs, le temps moyen d'enregistrement, les heures de pointe et même l'activité après les heures de bureau ou les visites répétées par les mêmes personnes. Les équipes de sécurité et les équipes chargées des installations utilisent ces informations pour repérer les comportements inhabituels, tels que les comportements non conformes des visiteurs ou l'accès inattendu de sous-traitants, et prendre rapidement des mesures.

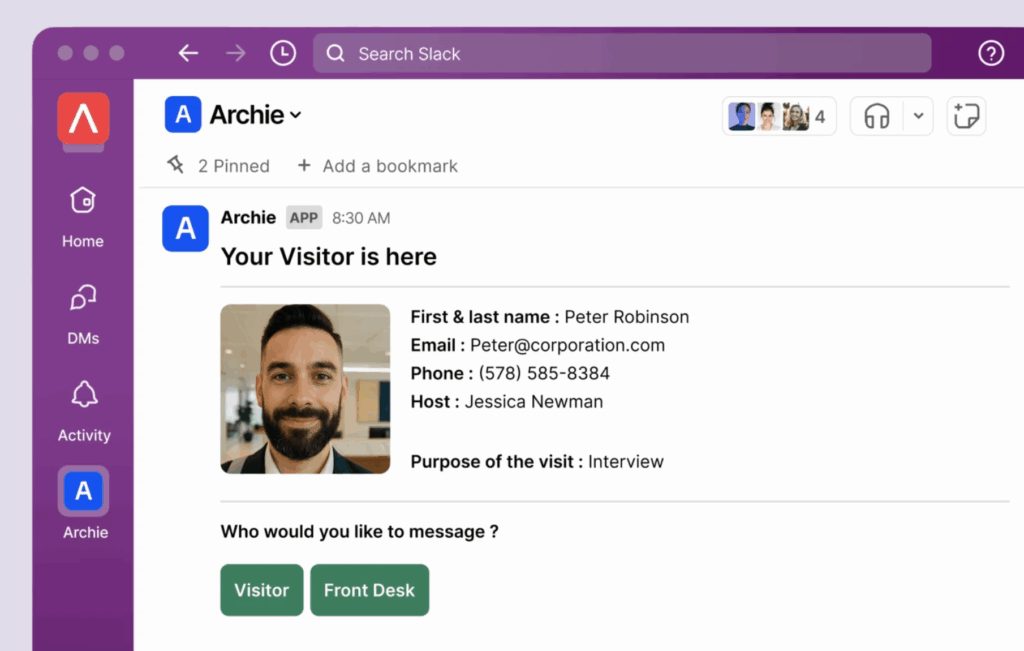

Le résultat est un hall d'accueil plus rapide, plus professionnel et plus responsable. Au lieu d'attendre en file pour signer un registre, les visiteurs reçoivent une invitation numérique, scannent un code à leur arrivée et leur hôte reçoit une notification instantanée. Pour l'organisation, cela signifie des registres d'entrée plus rapides, plus sécurisés et entièrement vérifiables, garantissant à tout moment de savoir clairement qui se trouve dans le bâtiment et pourquoi.

Les identifiants mobiles sont en plein essor, mais…

Les identifiants mobiles passent du statut de « plus » à celui de norme. Dans enquête sectorielle 2025 de HID, 61 % des responsables de la sécurité classent la croissance de l'identité mobile parmi les principales tendances, et près des deux tiers ont déjà déployé des identifiants mobiles (37 %) ou prévoient de le faire (32 %).

Cependant, la plupart des organisations ne misent pas tout sur une seule méthode. 84 % d'entre elles continuent d'utiliser un système hybride (cartes mobiles + physiques) et près de la moitié (48 %) exigent toujours que la personne porte une pièce d'identité visible, ce qui reste particulièrement utile pour les visiteurs et les sous-traitants.

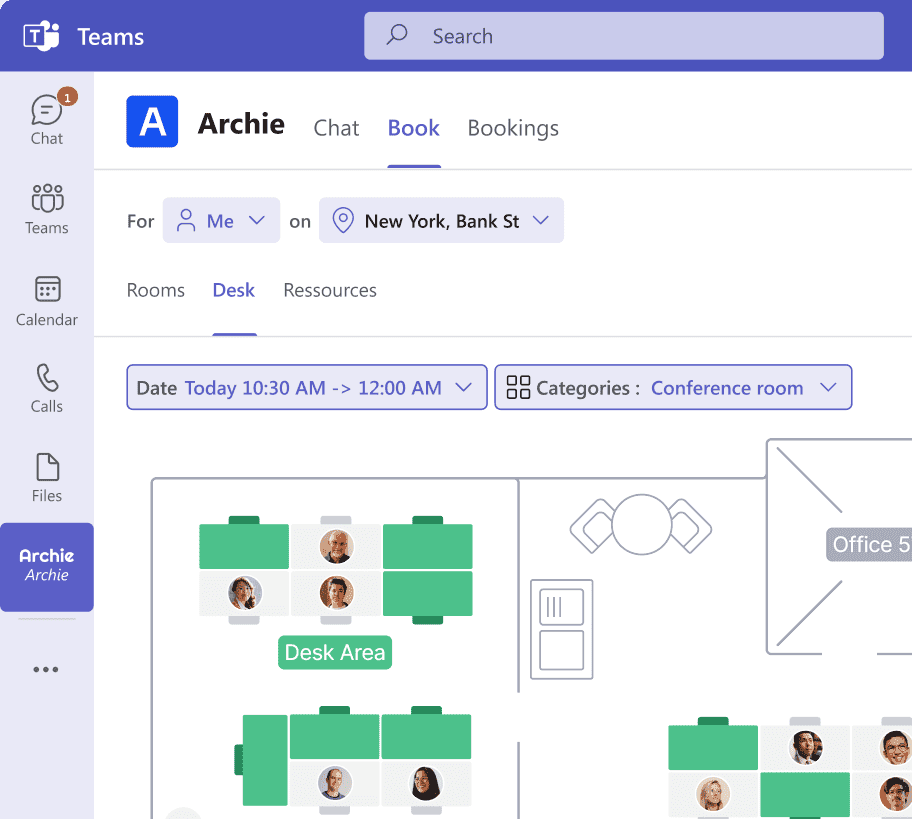

Dans le même temps, les équipes consolident leurs outils : 67 % des responsables de la sécurité et 73 % des intégrateurs/consultants signalent une transition vers des plateformes unifiées, pilotées par des logiciels, qui relient la vidéo, le contrôle d'accès et la détection d'intrusion afin d'accélérer les interventions et de simplifier le travail quotidien.

Les badges restent en place (pour l'instant)

Vérité terrain tirée de étude de HID sur le contrôle d'accès en 2024, d'autre part, montre pourquoi l'hybride perdure. Les badges physiques sont toujours activement utilisés dans 63 % des organisations, même si les identifiants mobiles (39 %) et la biométrie (39 %) continuent de se développer.

De nombreux sites continuent également d'utiliser les anciennes technologies de cartes. Par exemple, 33 % prennent encore en charge la technologie Prox 125 kHz et 28 % utilisent encore la bande magnétique, parallèlement aux nouvelles options cryptées. À l'avenir, plus de la moitié prévoient des mises à niveau au cours des six prochaines années, les logiciels (54 %), les lecteurs/identifiants (53 %) et les contrôleurs (50 %) arrivant en tête de liste.

Si vous actualisez votre pile, c'est le moment idéal pour harmoniser les flux de visiteurs, la délivrance des badges et les règles de conservation des données afin que tout fonctionne ensemble.

IA et analyse : des tableaux de bord à la détection des anomalies

L'IA est passée du statut de mot à la mode à celui de « priorité stratégique ». Dans les bureaux, elle est utilisée dans trois domaines pratiques : les contrôles d'identité (par exemple, la reconnaissance faciale dans les zones hautement sécurisées), la détection des anomalies (signalement des déplacements hors zone ou des activités inhabituelles des sous-traitants après les heures de travail) et la création plus rapide de résumés d'incidents à partir des journaux d'accès, des caméras et des registres des visiteurs. Les acheteurs veulent également des plateformes ouvertes et interopérables afin que ces fonctionnalités d'IA s'intègrent à ce qu'ils utilisent déjà aujourd'hui et à tout ce qu'ils ajouteront demain.

Les dernières recherches de HID témoigne de cette évolution, et l'enquête mondiale de PwC va dans le même sens du point de vue cybernétique. La plupart des organisations utilisent ou prévoient d'utiliser l'IA pour la recherche de menaces, la détection d'événements/l'analyse comportementale, la gestion des identités et des accès, et l'analyse des vulnérabilités au cours des 12 prochains mois. Les talents, les coûts et l'intégration sont des obstacles courants, il est donc judicieux de commencer modestement avec des cas d'utilisation riches en données (comme les anomalies après les heures de travail ou les entrées refusées à plusieurs reprises), de mesurer les résultats, puis de se développer.

Le tableau des menaces : usurpation d'identité et applications exposées en tête

Les pirates informatiques s'introduisent facilement dans les systèmes, simplement en se connectant. Le rapport 2025 X-Force d'IBM montre qu'environ 30 % des intrusions ont utilisé des comptes valides, et que les exploits des applications publiques ont été le principal point d'entrée avec environ 30 %. Les vols d'informations par hameçonnage ont bondi de 84 % d'une année sur l'autre, ce qui aide les criminels à voler des identifiants et à se faire passer pour de vrais utilisateurs. IBM note également que le secteur manufacturier est le plus attaqué pour la quatrième année consécutive, et que la région APAC a enregistré la plus grande part d'incidents (34 %), avec une augmentation de 13 %.

Les ransomwares restent également un problème important, représentant 28 % des cas de logiciels malveillants, même si le nombre total d'incidents est en baisse. Dans l'ensemble, cela plaide en faveur de l'utilisation de passes d'invité à durée limitée, de rôles à privilèges minimaux, de l'authentification multifactorielle (MFA) pour les administrateurs/hôtes et du renforcement de la sécurité des portails connectés à Internet (WAF/CDN, correctifs, SSO).

Les petites et moyennes entreprises sont les plus touchées

Hiscox rapporte que 59 % des PME ont été victimes d'une attaque au cours des 12 derniers mois, et que 27 % ont été confrontées à un ransomware. La première intrusion se fait souvent par la couche physique-informatique : appareils IoT (33 %), faiblesses de la chaîne d'approvisionnement (28 %) et services cloud (27 %), tous étroitement liés aux bornes, imprimantes de badges, caméras, tablettes et systèmes tiers de gestion des visiteurs sur votre réseau.

La plupart des PME réagissent en renforçant leur hygiène : 94 % prévoient d'augmenter leurs dépenses en matière de sécurité, 91 % effectuent des contrôles de vulnérabilité trimestriels et 88 % procèdent à des évaluations trimestrielles des risques liés aux fournisseurs. Si vous gérez des bureaux, intégrez ces contrôles à vos procédures d'accès/de visite et à vos vérifications préalables des fournisseurs.

Budgets, conseils d'administration et gouvernance

Les budgets consacrés à la sécurité augmentent : Le dernier rapport Global Digital Trust Insights révèle que les dirigeants investissent davantage dans la cyber-sécurité et placent l'IA en tête de leurs priorités à court terme. Dans le même temps, seule une petite partie d'entre eux affirment avoir pleinement mis en œuvre les contrôles nécessaires en matière de risques liés aux données, ce qui signifie qu'il existe toujours un écart entre les ambitions et la pratique quotidienne.

Pour la plupart des entreprises, l'étape suivante consiste à transformer la stratégie en routines simples et reproductibles : des indicateurs clairs, des examens réguliers et des contrôles d'identité et d'accès plus stricts pour les personnes, les appareils et les fournisseurs.

Pour les conseils d'administration, les recommandations de PwC sont claires : demandez des rapports utiles à la prise de décision et adaptez les programmes à un cadre reconnu tel que le NIST CSF 2.0 afin de pouvoir facilement suivre les progrès d'un trimestre à l'autre. En termes simples, cela signifie un tableau de bord concis indiquant les incidents par type, le délai de révocation de l'accès des invités, les occurrences sur la liste de surveillance, les anomalies après les heures de travail et l'état de préparation à l'exportation des audits. Ainsi, le contrôle des visiteurs et des accès fait partie intégrante de la gestion des risques de l'entreprise, et non plus un projet secondaire.

Si l'on prend un peu de recul, le marché de la sécurité lui-même est fortement axé sur les services. L'étude mondiale SIA/ASIS nous rappelle que l'équipement ne représente qu'une partie du gâteau ; une grande partie du travail réel (et des dépenses) concerne le déploiement, l'intégration, la formation et le support continu. C'est pourquoi les projets VMS les plus réussis prévoient un budget pour les personnes et le processus autant que pour les bornes, les lecteurs et les licences : pensez à la gestion du changement pour le personnel d'accueil, aux manuels administratifs pour la délivrance et la révocation des badges, et aux exercices de simulation impliquant les services généraux, l'informatique et la sécurité.

À quoi ressemble un VMS « sécurisé » : une liste de contrôle pratique

✅ Identité et références

Conservez pour l'instant les identifiants mobiles et les badges visibles. La plupart des organisations fonctionnent encore selon un système hybride, et de nombreux sites continuent d'exiger une pièce d'identité physique, en particulier pour les visiteurs et les sous-traitants. Prévoyez une suppression progressive des cartes traditionnelles les moins sécurisées tout en ajoutant des identifiants mobiles là où ils sont le plus utiles (visiteurs fréquents, sous-traitants). Complétez cette mesure par des badges visiteurs à durée limitée, des rôles avec des privilèges minimaux et une authentification multifactorielle pour les administrateurs/hôtes afin que les mots de passe volés ne suffisent pas pour accéder au système.

✅ Posture cloud

Standardisez votre système de gestion des visiteurs (VMS) sur le cloud avec SSO/SCIM et des API ouvertes afin qu'il s'intègre parfaitement aux systèmes de contrôle d'accès, aux ressources humaines, aux calendriers et à la messagerie. Placez toutes les pages publiques derrière un WAF/CDN, maintenez-les à jour et facilitez l'exportation des audits et des paramètres de conservation des données pour les examens. (Le cloud détient déjà la majorité des nouveaux déploiements de VMS et connaît une croissance plus rapide que les solutions sur site).

✅ Hygiène IoT

Votre équipement de hall d'accueil fait partie de votre surface d'attaque. Segmentez les bornes, imprimantes, lecteurs et caméras sur leur propre réseau, mettez à jour leur micrologiciel selon un calendrier défini et incluez-les dans les analyses trimestrielles de vulnérabilité. Traitez les fournisseurs comme des risques tiers : effectuez des évaluations trimestrielles des fournisseurs et demandez-leur des informations SSO/SCIM, une conservation courte et des journaux exportables.

✅ Les indicateurs qui comptent

Suivez chaque trimestre une courte série de chiffres et présentez-les au conseil d'administration sur une seule page :

- Temps de réponse de l'hôte à l'arrivée des visiteurs

- Résultats de la liste de surveillance et mesures prises

- Anomalies après les heures normales de travail

- Préparation à l'audit-exportation

Comment Archie vous aide à mettre en place un processus sécurisé de gestion des visiteurs

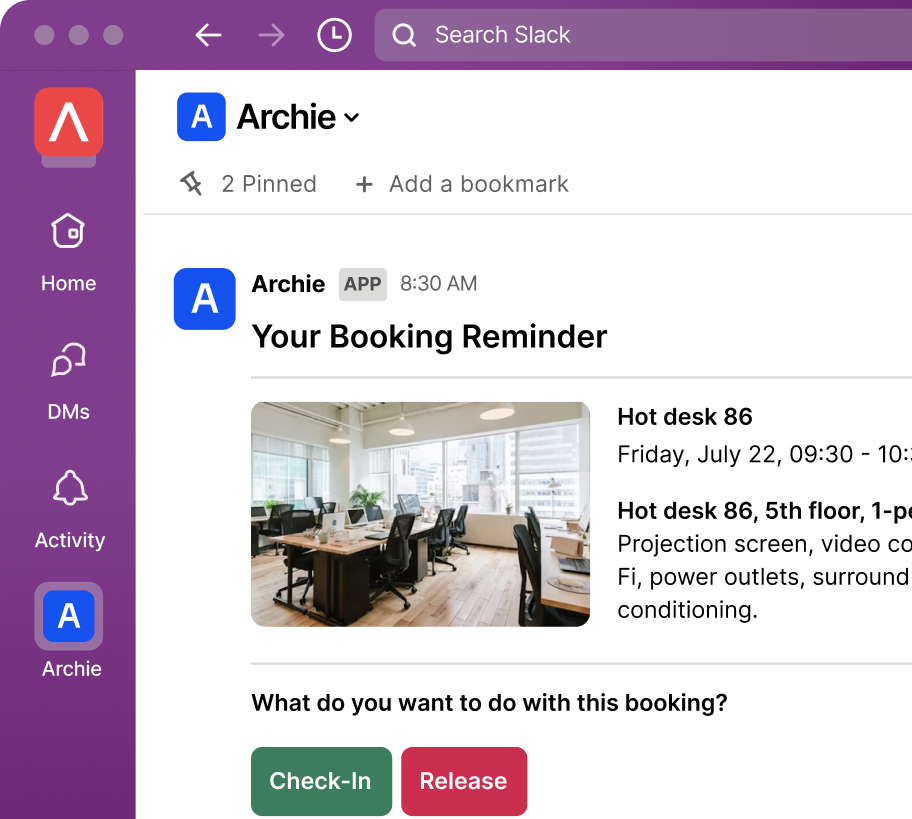

Conçu pour les environnements de travail modernes, Archie fonctionne entièrement dans le cloud avec une sécurité et une disponibilité de niveau entreprise. Il s'intègre parfaitement aux outils bureautiques tels que Slack, Microsoft Teams et Outlook, de sorte que les préinscriptions et les notifications d'hôte font partie intégrante de votre flux de travail quotidien.

En ce qui concerne les flux de travail, vous pouvez configurer des types de visiteurs et des flux personnalisés, émettre des laissez-passer mobiles basés sur des codes QR et imprimer des badges avec photos et étiquettes d'accès directement au kiosque. Vous pouvez également configurer des laissez-passer visiteurs à durée limitée, des déconnexions automatiques en fin de journée et des rassemblements d'urgence avec appels nominaux et statut « en sécurité », ce qui vous permet de savoir exactement qui se trouve sur le site à tout moment.

Pour les administrateurs et les hôtes, Archie prend en charge les protocoles SSO et SCIM (par exemple, Entra ID), garantissant ainsi que seuls les utilisateurs autorisés peuvent gérer les enregistrements. Chaque visite est automatiquement enregistrée avec l'heure, les coordonnées de l'hôte et une signature numérique. Voyez par vous-même.

Résumé des dernières statistiques relatives à la sécurité dans les bureaux

🏢 Taille du marché, segments et moteurs

- Le marché mondial des VMS représentait environ 3,74 milliards de dollars en 2024 et devrait atteindre 7,83 milliards de dollars d'ici 2030, ce qui implique un TCAC de 12,7 %.

- En 2024, les logiciels représentaient plus de 55 % du chiffre d'affaires, tandis que la demande en matériel informatique augmente à mesure que les organisations adoptent des systèmes d'enregistrement plus fluides.

- Les sièges sociaux constituent aujourd'hui le plus grand domaine d'application, tandis que l'éducation et la santé connaissent une croissance rapide.

- Les gains opérationnels signalés comprennent une réduction d'environ 60 % du temps d'attente dans les halls d'accueil grâce à la pré-inscription par QR code, une précision de la reconnaissance faciale atteignant environ 99,7 à 99,9 % avec moins de faux positifs, et une réduction pouvant atteindre 85 % des entrées non autorisées sur certains sites gouvernementaux après des contrôles d'identité en temps réel.

- Le matériel informatique nécessaire pour un site type peut coûter environ 25 000 dollars, les services ajoutent souvent 30 à 50 % aux frais de licence, et la pénurie de puces a augmenté les coûts et les délais d'approvisionnement en matériel.

👤 Tendances en matière d'accès et d'identité

- 61 % des responsables de la sécurité classent la croissance de l'identité mobile parmi les principales tendances.

- Environ deux tiers ont déjà déployé des identifiants mobiles (37 %) ou prévoient de le faire (32 %).

- La plupart des organisations utilisent encore un système d'identité hybride, 84 % d'entre elles utilisant à la fois des identifiants mobiles et physiques.

- Près de la moitié (48 %) exigent toujours une pièce d'identité visible sur la personne.

- Une transition vers de nouvelles plateformes est en cours, 67 % des responsables de la sécurité et 73 % des intégrateurs déclarant s'orienter vers des systèmes unifiés et pilotés par des logiciels.

- La durabilité influence désormais les achats de 75 % des organisations.

- Dans toutes les régions, les dirigeants citent l'évolution des cybermenaces, la commodité pour les utilisateurs et l'intégration des systèmes existants comme principaux défis, la combinaison de ces défis variant selon les zones géographiques.

- Les badges physiques restent utilisés dans 63 % des organisations, tandis que 39 % utilisent des identifiants mobiles et 39 % utilisent la biométrie ; 31 % utilisent la biométrie pour l'authentification à deux facteurs.

- 66 % associent les systèmes d'accès physique à l'accès logique pour la connexion à un ordinateur ou à un réseau.

- De nombreux sites prennent encore en charge les identifiants traditionnels, notamment 33 % pour les cartes sans contact 125 kHz et 28 % pour les cartes à bande magnétique, tandis que les options plus récentes telles que DESFire (16 %) et HID Seos (18 %) gagnent du terrain.

- 41 % des organisations déclarent connaître à la fois le nombre et l'emplacement des personnes présentes sur site, tandis que 33 % ne connaissent que les totaux.

- La méthode de suivi la plus courante est la lecture des badges (48 %), suivie par la gestion des temps et des présences (29 %), les listes électroniques (18 %), les listes papier (17 %) et le suivi de localisation (14 %).

- Au cours des six prochaines années, plus de la moitié prévoient de mettre à niveau leurs logiciels (54 %), leurs lecteurs et identifiants (53 %) et leurs contrôleurs (50 %).

- Les priorités quotidiennes comprennent l'amélioration du confort d'utilisation (47 %), la simplification de l'administration du PACS (41 %), la protection contre les vulnérabilités (38 %), l'intégration avec les systèmes d'entreprise (28 %), l'accélération des processus d'émission et de révocation (27 %) et la connaissance des personnes présentes sur le site (25 %).

- La prise de décision est principalement influencée par les équipes chargées de la sécurité physique (71 %), les services informatiques (53 %), les services généraux (50 %) et la sécurité de l'information (35 %), les services achats et la direction générale jouant également un rôle.

☢️ Paysage des menaces

- Environ 30 % des intrusions impliquaient l'utilisation de comptes valides, et environ 30 % commençaient par l'exploitation d'applications accessibles au public.

- Les logiciels malveillants de vol d'informations diffusés par hameçonnage ont augmenté de 84 % d'une année sur l'autre.

- Les ransomwares représentaient encore 28 % des cas de logiciels malveillants.

- Le secteur manufacturier est resté le plus touché, et la région APAC a enregistré 34 % des incidents, soit une augmentation de 13 % par rapport à l'année précédente.

- 59 % des PME ont signalé avoir été victimes d'une cyberattaque au cours des 12 derniers mois, et 27 % ont signalé un incident lié à un ransomware.

- Les points d'entrée initiaux les plus fréquemment cités étaient les appareils IoT (33 %), les faiblesses de la chaîne d'approvisionnement (28 %) et les services cloud (27 %), les outils d'IA étant mentionnés dans 15 % des cas.

- Parmi les organisations qui ont payé une rançon, 60 % ont récupéré tout ou partie de leurs données, 41 % ont reçu une clé mais ont tout de même dû reconstruire leurs systèmes, et 31 % ont dû faire face à des demandes de paiement supplémentaires.

- La plupart des organisations prévoient d'augmenter leurs dépenses en matière de sécurité (94 %), d'effectuer des contrôles trimestriels de vulnérabilité (91 %) et de réaliser des évaluations trimestrielles des risques liés aux fournisseurs (88 %). 71 % d'entre elles déclarent avoir souscrit une cyberassurance.

- 65 % considèrent l'IA davantage comme un atout que comme un risque, tandis que 60 % désignent le phishing et l'ingénierie sociale basés sur l'IA comme les principales menaces émergentes, et 49 % affirment qu'un leadership plus décisif améliorerait la réponse aux incidents.

💵 Budgets, conseils d'administration et gouvernance

- 60 % des dirigeants déclarent augmenter leurs investissements dans la cybersécurité.

- Seuls 6 % déclarent avoir pleinement mis en œuvre les principales mesures relatives aux risques liés aux données qui ont fait l'objet de l'enquête.

- Au cours de l'année à venir, la plupart prévoient d'utiliser l'IA pour la recherche de menaces, la détection d'événements et l'analyse comportementale, la gestion des identités et des accès, ainsi que l'analyse des vulnérabilités.

- Les organisations se sentent moins préparées face aux menaces liées au cloud (33 %), aux attaques contre les produits connectés (28 %), aux violations de données par des tiers (27 %), aux menaces liées au quantique (26 %) et à l'ingénierie sociale (25 %).

- Sources principales